二层IP地址欺骗攻击防护功能配置举例

本节介绍二层IP地址欺骗攻击防护功能的配置实例。

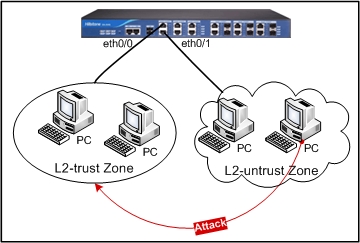

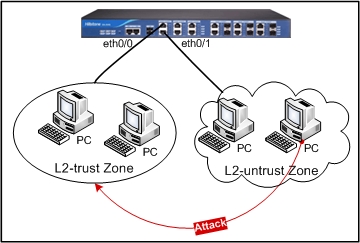

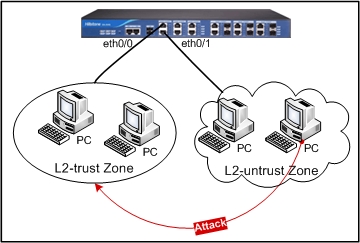

将安全网关的以太网口ethernet 0/0配置为l2-trust域,以太网口ethernet 0/1配置为l2-untrust域。

攻击防护组网图如下:

请按照以下步骤进行配置:

第一步:创建创建地址条目并指定关联二层安全域。

- 访问“对象

地址簿”,进入地址簿列表页面。

地址簿”,进入地址簿列表页面。

- 点击『新建』按钮,进入地址簿基本配置页面。

- 在<名称>文本框中输入l2-ip-spoof。

- 在<关联安全域>文本框中输入l2-trust。

- 点击<成员列表>相对应的『添加』按钮,进入地址簿成员配置页面。具体配置信息如下:

- 类型:IP地址

- 成员:192.168.1.0/24

- 点击『确定』按钮并返回地址簿基本配置页面。

- 点击『确定』按钮并返回地址簿列表页面。

第二步:配置安全网关的接口ethernet0/0和ethernet0/1。

- 访问“网络

接口”,进入接口列表页面。

接口”,进入接口列表页面。

- 点击接口列表中ethernet0/0相对应的『编辑』按钮,进入接口基本配置页面。具体配置信息如下:

- 接口名:ethernet0/0

- 安全域类型:二层安全域

- 安全域:从下拉菜单中选择“l2-trust”

- 点击『确定』按钮保存所做配置并返回主配置页面。

- 点击接口列表中ethernet0/1相对应的『编辑』按钮,进入接口基本配置页面。具体配置信息如下:

- 接口名:ethernet0/1

- 安全域类型:二层安全域

- 安全域:从下拉菜单中选择“l2-untrust”

- 点击『确定』按钮保存所做配置并返回主配置页面。

第三步:配置策略规则。

- 访问“防火墙

策略”,进入策略列表页面。

策略”,进入策略列表页面。

- 在策略列表<源安全域>下拉菜单中选中“l2-untrust”,<目的安全域>下拉菜单中选中“l2-trust”,并点击『新建』按钮,主窗口显示策略基本配置选项。具体配置信息如下:

- 源安全域:l2-untrust

- 源地址:Any

- 目的安全域:l2-trust

- 目的地址:Any

- 服务簿:Any

- 行为:允许

- 点击『确定』按钮将配置的策略添加进系统并且显示在策略列表中。

第四步:开启l2-untrust安全域的二层IP地址欺骗攻击防护功能。

- 访问“防火墙

攻击防护”,进入攻击防护页面。

攻击防护”,进入攻击防护页面。

- 从<安全域>下拉菜单中选择“l2-untrust”。

- 选中<扫描/欺骗防护>栏中的<IP地址欺骗攻击防护>复选框,开启IP地址欺骗攻击防护功能。

- 点击『确定』按钮保存所做配置。

第五步:在l2-untrust域中的PC上用工具构造IP或者ARP包,将包的源IP设置为192.168.1.100,向设备的ethernet0/1口发送。安全网关检测到IP欺骗攻击或者ARP攻击,给出告警信息并丢弃该包。